该情况于2024年5月开始出现,并在8月5日达到高峰。截止8月7日,经过测试确认,造成本次故障大规模爆发的域名已经在异常DNS服务器上恢复,但受TTL及客户端本地缓存的影响,客户端的恢复时间会有一定的滞后。

通常情况下,当用户访问某个网站或应用时,会向DNS服务器发送请求,解析网站域名对应的IP地址,DNS服务器返回正确的IP地址,用户的设备就会与目标服务器建立连接,访问网站。

然而,在DNS劫持攻击中,恶意DNS服务器返回错误的IP地址,导致用户访问错误的网站或无法访问目标网站。

腾讯云官方提供了自查方案,概括如下:

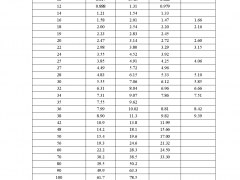

首先检查你家路由器的主DNS配置是否被修改为类似下面的IP(包括但不限于以下IP),如果被修改为以下IP,而辅DNS被改为1.1.1.1,那么基本可以确定你家路由器DNS被劫持篡改了。

122.9.187.125

8.140.21.95

101.37.71.80

47.102.126.197

118.31.55.110

47.109.22.11

47.113.115.236

47.109.47.151

47.108.228.50

39.106.3.116

47.103.220.247

139.196.219.223

121.43.166.60

106.15.3.137

如果您的路由器上配置的DNS服务器IP不在上述列表中,您可以通过以下典型特征确认其DNS劫持行为:

1、域名解析记录的TTL修改为86400秒,也就是域名解析记录会缓存1天。您可以在能访问公网的终端(比如Mac电脑或者Linux云服务器)中运行命令检查:dig @122.9.187.125。122.9.187.125为示例IP地址,您可以将其替换为您家里的路由器DNS服务器的IP地址。

2. 间歇性出现大量域名无法正常解析,返回+错误的SOA记录,而不是正常的A记录或CNAME记录。您可以执行命令:dig @122.9.187.125进行检查。122.9.187.125为示例IP地址,您可以将其替换为您家用路由器DNS服务器的IP地址。

3. DNS 版本为 1.16.2。您可以通过运行以下命令来检查:dig @122.9.187.125 .bind chaos txt。122.9.187.125 是一个示例 IP 地址,您可以将其替换为您家用路由器 DNS 服务器的 IP 地址。

若确认遇到了上述情况,腾讯云建议家用路由器用户升级家用路由器固件,并将DNS服务器更改为运营商递归DNS或119.29.29.29等知名公共DNS,即可保证正常解析。